Metodología para detectar riesgos en seguridad informática en la universidad autónoma de zacatecas basada en pruebas de penet

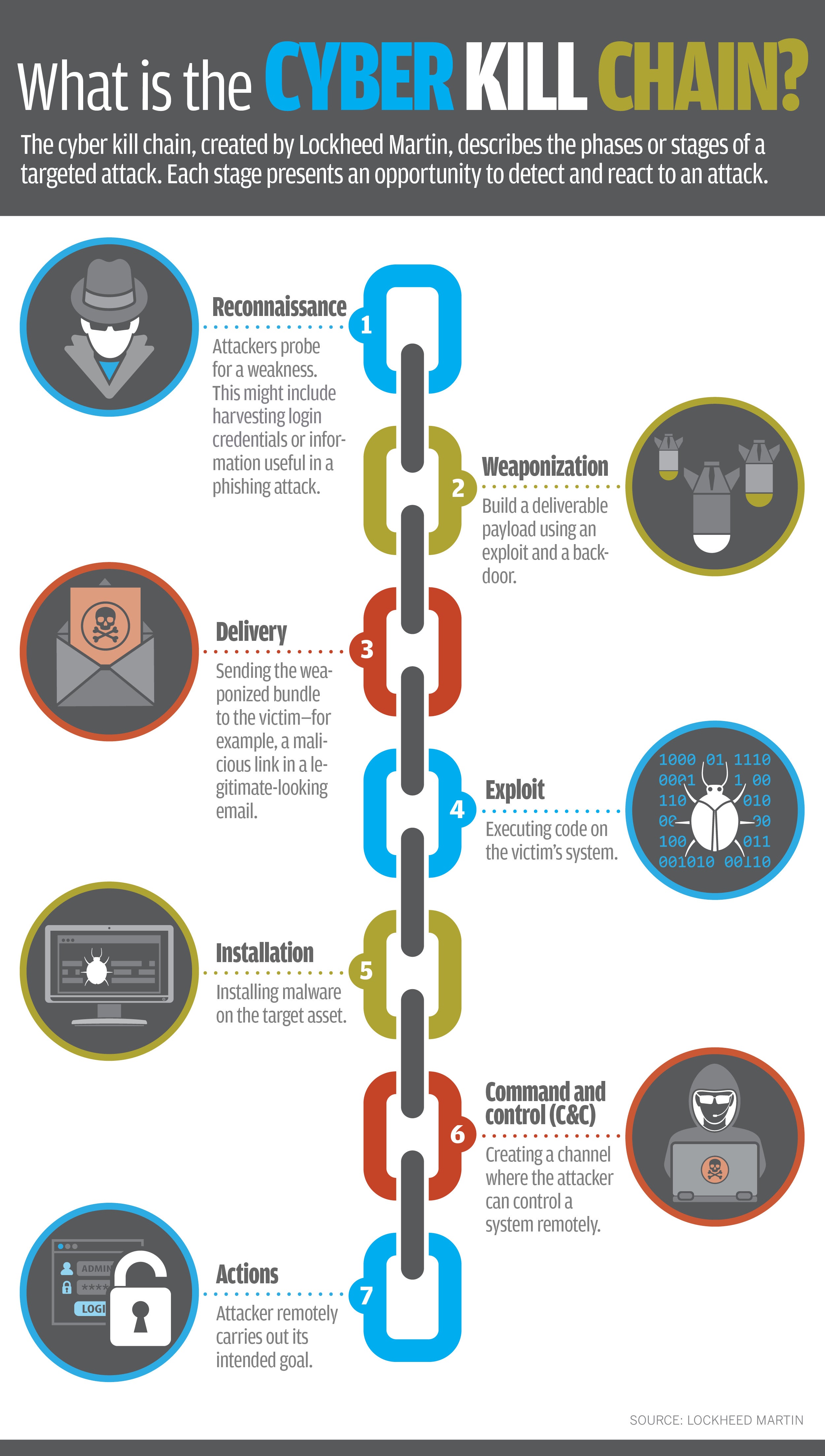

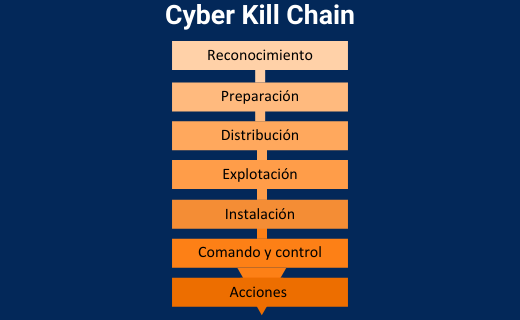

Cuál es un ejemplo de una cadena de eliminación cibernética? -Un grupo de botnets. -Una combinación de - Brainly.lat